HOWTO: 解决 Windows 10 访问 Outlook 中的 URL 时提示"你要如何打开此文件"

HOWTO: 解决 Windows 10 访问 Outlook 中的 URL 时提示“你要如何打开此文件”

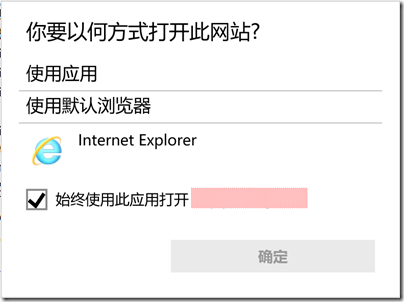

近期部署的 Surface Pro 4 设备上发现大范围的出现一个故障问题,当访问 Outlook 中的 URL 时,系统会提示“你要如何打开此文件”,即使勾选“始终使用此应用”,但下次访问时仍旧会提示。

当恢复默认浏览器为 Edge 后问题消失,对比前后注册表变化也未找到线索,考虑到 Office 不是最新版本,不排除存在兼容性问题。经咨询得知该故障为已知问题,系统环境满足以下条件时,可能会导致注册表数据丢失,故障便会发生。

- Windows 10

- 设置默认浏览器为IE11

- Outlook 2010 或 Outlook 2007

针对该问题,微软提供了自动修复工具,下载地址:http://aka.ms/easyfix20155 ,或进行手工修复,具体操作步骤如下:

1. 退出Outlook

2. 启动注册表编辑器

3. 定位到“HKEY_CLASSES_ROOThtmlfileshell”

4. 鼠标右键点击shell,选择新建“项”

5. 项名称为“opennew”

6. 在新建的"opennew"项下再新建一个名为“command” 的项

7. 在“command” 项下修改或新建Default字符串,值为“cmd /c start %1”,该命令会在新选项卡上打开超链接页面,如果希望在新窗口中打开超链接页面,则值为“c:\program files\internet explorer\iexplorer.exe” %1

8. 确定修改并退出注册表编辑器。

Surface Pro 4 批量部署系列 - Windows 10 激活

Surface Pro 4 批量部署系列 – Windows 10 激活

回顾上一篇文章“Surface Pro 4 批量部署系列 - 驱动程序安装 ”我们掌握了 Surface Pro 4 批量部署时驱动程序的处理,并且可以参考“HOWTO: 在执行 Sysprep generalize 后保留预部署的硬件驱动 ”,在执行 Sysprep 时保留驱动,以加速部署速度,接下来我们就可以应用这个映像进行测试。

Surface Pro 4 随机预装 Windows 10 Pro 版,并支持自动激活,本以为联网激活的时候会自动提取主板固件中的密钥,但实际测试并没有那么智能。所以要实现免序列号自动激活 Surface 必须先解包原厂系统执行 OOBE 联网激活系统一次,否则就需要单独输入有效密钥来激活。

Windows 10 的激活技术是进行了改进,OEM 版每个主板都内置一个唯一的密钥,而不管是OEM还是零售版,这个密钥在首次激活后会绑定当前设备 GUID 或 LiveID,所以当以后再执行干净安装时就能在联网的时候自动识别,并激活系统。改进的激活技术确实很方便,但对于批量部署的用户来说,将是“噩梦”!单单解包原厂系统就要耗费掉不少时间,更别说后续还要部署定制版系统。

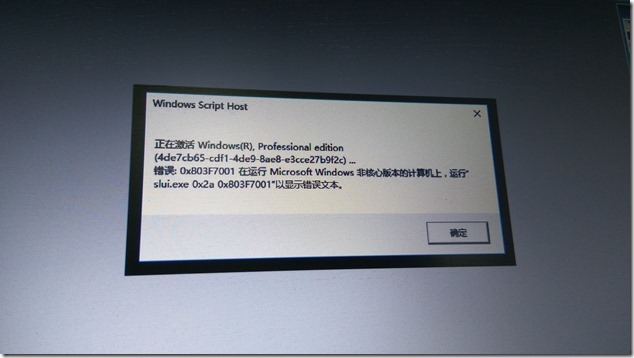

gOxiA 就经历了这个过程,之前测试环境是一台已经激活的 Surface Pro 4,封装镜像测试激活正常后,开始分发!后续便遇到了新拆封从未激活的Surface设备,起初的报错信息是 0x2a 0x803F7001,中文提示 0x803F7001 在运行 Microsoft Windows 非核心版本的计算机上,按照提示执行 slui 查看具体的错误信息。

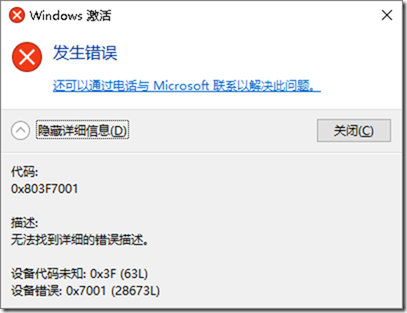

从错误信息上看并没有什么价值,难道是序列号对应的 SKU 不对,换了几个密钥均没有解决,随后联系微软技术支持,使用 WCF 的 Error 查看工具分析了代码得知是网络问题,果然在调整 HOSTS 后测试环境下的Surface能够激活了,但发现在分发给新设备后还是会报错误,导致无法激活。

几经折腾,最后才意识到是因为使用通用密钥是无法激活新拆封的设备的。期间也尝试提取原厂系统的文件,发现密钥部分是加密的,而且也证明激活程序不会自动提取主板固件中的 OEM 密钥,那么原厂系统的预置的密钥应该是一个真正意义上的黄金密钥,可惜被加密了,也只能放弃!除了恢复原厂系统,唯一的希望就是从主板固件提取密钥,还好微软为我们预留了 WMI 接口,我们只需要利用 WMI 把 OA3xOriginalProductKey 的值提取出来即可,拿到了唯一的密钥就可以使用 slmgr 来重新激活 Surface Pro 。

注:OA3xOriginalProductKey 位于 SoftwareLicensingService 下。

[Tips]为 Windows 10 强制启用暗黑主题

为 Windows 10 强制启用暗黑主题

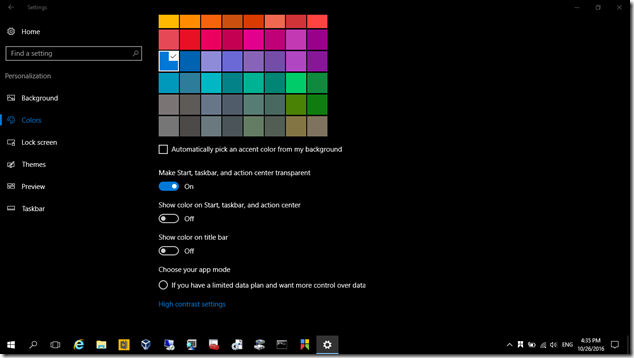

自 Windows 10 年度更新发布后,gOxiA 就喜欢上了全黑色系的暗黑主题(Dark Theme),一股脑的将 Windows 和 Office 都设置为了全黑色,虽然是喜欢但实际使用中还是需要一个过程。默认情况下通过个性化设置众的颜色,便可开启深色主题,也就是我们常说的暗黑主题。但这个选项有时却很诡异的消失了。如下图所示,不知道是打了某个补丁的原因,还是因为更改了系统语言,而且提示貌似也并不搭边。这个时候恐怕只有手工修改注册表,才是最快速解决之道。

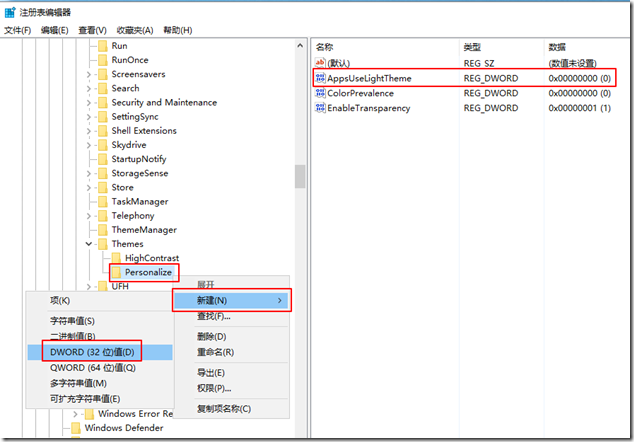

针对当前用户设置,我们只需要启动注册表编辑器,定位到以下路径,新建一个名为“AppUserLightTheme”的 DWORD32 值为“0”即可,这样便可禁用浅色主题模式,并自动开启暗黑主题。

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Themes\Personalize