适用于企业和教育的 Microsoft Connected Cache

适用于企业和教育的 Microsoft Connected Cache

前面 gOxiA 已经分享了 “Microsoft Connected - 概述”,今天我们继续学习探讨 适用于企业和教育的 Microsoft Connected Cache(MCC),作为一种纯软件缓存解决方案,其当前主要支持以下应用场景:

- Windows Autopilot 部署方案

- 从 Microsoft Intune 获取每月更新或 Win32 应用,适用于纯云或混合模式

对于没有大带宽 Internet 连接,且没有专用服务器硬件,仅包含 10 - 50 台 Windows 终端设备的分公司,可以利用 Windows 11 作为缓存节点;而那些大型企业环境或组织分支,如 100 -1000 台设备,可利用或部署的服务器硬件,则可以在 Windows Server 2022 及更高版本,或 Ubuntu 24.04 上部署缓存节点。

要实施应用适用于企业和教育的 MCC,我们需要满足以下各项条件:

许可证:

1. 有效的 Azure 订阅,需要用于创建适用于企业和教育的 MCC

2. 在当前公共预览版阶段,用于连接缓存的 Azure 资源将免费提供

3. 客户端设备必须使用 Windows 企业版 E3/E5,包含在 Microsoft 365 F3/E/E5 中;对于教育用户则需要 Windows 教育版 A3/A5,包含在 Microsoft 365 A3 或 A5 中

缓存节点主机:

1. 在安装最新版的 MCC 之前,必须从主机上卸载任何以前安装的 Connected Cache

2. 主机访问的相关终结点必须在企业出口放行,具体可参考:https://learn.microsoft.com/en-us/windows/deployment/do/delivery-optimization-endpoints

3. 保留 80 端口不被占用

4. 主机必须至少 4GB 的可用内存

5. 对于 Windows 缓存节点主机,Windows 11 必须为 22631.3296 及更高版本;Windows Server 2022 必须为 20348.2227 或更高版本。Windows 主机还必须支持嵌套虚拟化,确保其相关安全设置的启用不被影响。必须为 Windows 缓存节点主机安装 WSL 2。

6. 对于 Linux 缓存节点主机,操作系统需 Ubuntu 24.04,或 RHEL 8.x 或 9.x(容器引擎必须替换为 Moby,其默认为 Podman)

此外,还需要注意在缓存节点主机上不支持多宿主接口,NIC 应确保不低于 1Gbps,且支持 SR-IOV 以获得最佳性能,以下是推荐的几个场景的配置。

1. 分公司,CPU 内核 ≥ 4,内存 8GB 其中可用 4GB,硬盘 100GB 可用空间,1Gbps 带宽

2. 中小型企业,CPU 内核 ≥ 8,内存 16GB 其中可用 4GB,500GB 可用硬盘空间,5Gbps 带宽

3. 大型企业,CPU 内核 ≥ 16,内存 32GB 其中可用 4GB,2块 200 ~ 500GB 硬盘空间,10Gbps 带宽

综上,gOxiA 个人见解直接部署 Ubuntu 缓存节点主机是最佳的选择,后面我们将继续探讨如何上手创建基于 Ubuntu 的 MCC 缓存节点主机。

推荐参考:

Microsoft Connected Cache for Enterprise and Education Overview | Microsoft Learn

Microsoft Connected Cache for Enterprise and Education Requirements | Microsoft Learn

Microsoft Connected Cache - 概述

Microsoft Connected Cache - 概述

什么是 Microsoft Connected Cache(微软连接缓存,以下简称 MCC)?!首先它基于 Azure,但通常部署在本地网络中,是一种用于 Microsoft 软件内容和更新的缓存解决方案。

MCC 当前提供了两种服务,需要注意的是它们都还处于预览阶段,创建和管理 MCC 都需要通过 Azure 管理门户,所以我们可以在 Azure 市场中找到并创建它们。

- 适用于 Internet 服务提供商的 MCC - Microsoft Connected Cache for ISPs

- 适用于企业和教育的 MCC - Microsoft Connected Cache for Enterprise and Education

当 MCC 在 Azure 中创建完毕即可获取部署所需的数据,在本地网络中根据需要部署任意数量的服务器,它们可以是物理机,也可以是一台虚拟机,支持 Windows 或 Linux 系统。

MCC 的优势显而易见:

1. 减少了主干网络的负载,据称可达到 98% 以上的缓存命中率。

2. 不需要内容管理,透明、智能的缓存,并且拉取模型仅缓存网络上设备使用的内容。

3. 可根据需要灵活部署到任意数量的物理或虚拟服务器上。

4. 提升了下载体验,应用了 MCC 后,那些数据离用户更近了,不再受出口网络的影响,使下载速度更快,下载成功率更高。

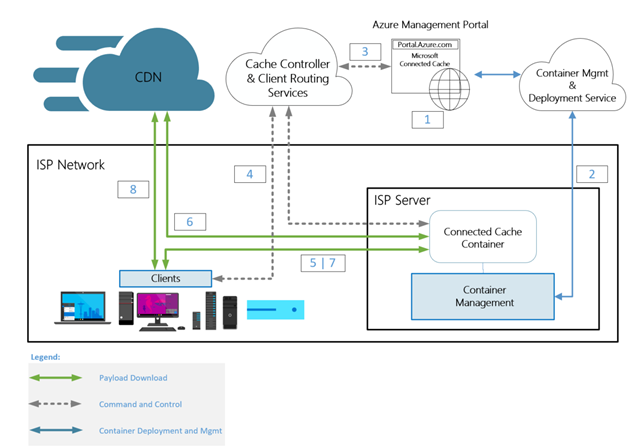

对于 Microsoft Connected Cache for ISPs,其面向 Internet 服务提供商,如:联通、电信和移动它们。通过 Azure 门户为本地网络创建了缓存节点后,并配置为通过 CIDR 或 BGP 路由将流量传递给客户。这样一来当终端用户需要访问或下载微软软件内容和更新时就会通过这些缓存节点下载数据,从而帮助减少对网络带宽的使用量。Microsoft Connected Cache for ISPs 支持以下内容的缓存:

- Windows Upadte:Windows 功能和质量更新

- Office Click-to-run:Microsoft 365 应用版和其更新

- Client apps:Intune、应用商店里的应用和更新

- Endpoint protection:Windows Defender 定义更新

- Xbox:Xbox Game Pass(Only PC)

Microsoft Connected Cache for ISPs 工作原理:

有关其详细介绍可参考:Microsoft Connected Cache for ISPs overview | Microsoft Learn

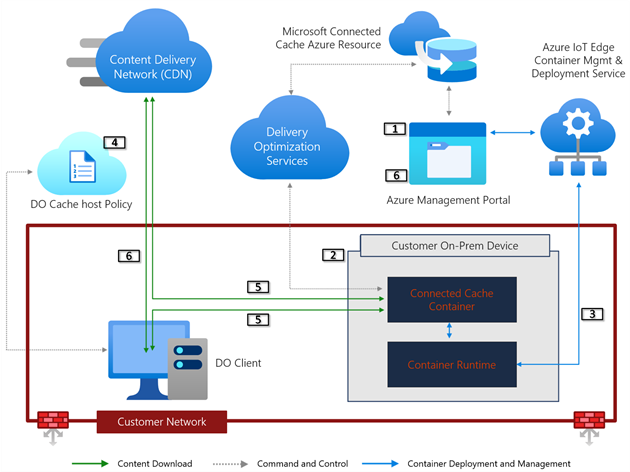

而 Microsoft Connected Cache for Enterprise and Education 是一种仅限软件的缓存解决方案,面向组织用户,如:企业或教育。同样需要通过 Azure 门户来创建本地缓存节点,然后通过 Intune,或 DHCP,也可以通过注册表来配置 DOCacheHost 设置,实现客户端识别和访问 MCC 缓存节点。Microsoft Connected Cache for Enterprise and Education 支持以下内容的缓存:

- Windows Upadte:Windows 功能和质量更新

- Office Click-to-run:Microsoft 365 应用版和其更新

- Client apps:Intune、应用商店里的应用和更新

- Endpoint protection:Windows Defender 定义更新

Microsoft Connected Cache for Enterprise and Education 工作原理:

Microsoft Connected Cache for Enterprise and Education 非常适合部署在使用现代管理方式的组织中,可极大地优化 Intune 和 Windows Autopilot 的带宽使用,此外 ConfigMgr 也支持使用 MCC(可参考:Microsoft Connected Cache with Configuration Manager | Microsoft Learn)。

后续我们将着重学习和探讨 Microsoft Connected Cache for Enterprise and Education,gOxiA 会继续分享先相关日志,敬请关注!

推荐参考:

What is Microsoft Connected Cache? | Microsoft Learn

Microsoft Connected Cache content and services endpoints | Microsoft Learn

HOWTO: 为 64位 Arm 架构启用 Windows 热补丁

HOWTO: 为 64位 Arm 架构启用 Windows 热补丁

适用于 Windows 11 24H2 Arm64 的热补丁现已正式发布,借助热补丁 IT 现在可以快速实施补丁的更新,帮助终端设备免受安全问题带来的影响,同时还能最大限度地降低用户中断时间。是的,在过去我们每次安装完 Windows 更新都要面临设备重启的问题,现在有了热补丁无需重启设备即可安装更新并生效。

要为设备启用热补丁需要一些前置条件:

1. Windows 11 24H2 企业版,26100.2033 或更高版本

2. 设备必须采用最新的基线版本才能获得热补丁更新。微软通常按季度发布基线更新作为标准累计更新。

热补丁的发行周期可参考下表:

基线:包含最新的安全修补程序、累计新功能和增强功能,需要重启。

热补丁:包含安全更新,无需重启。

季度

基线更新

热补丁

1

1月

2月和3月

2

4月

5月和6月

3

7月

8月和9月

4

10月

11月和12月

3. 符合条件的许可证之一:Windows 11 企业版 E3或 E5,Microsoft 365 F3,Windows 11 教育版 A3 或 A5,Microsoft 365 商业高级版或 Windows 365 企业版。

4. 通过 Microsoft Intune 管理 Windows Update

5. 设备启用基于虚拟化的安全性(VBS)

6. 对于 Arm64 设备需要禁用其 CHPE。(CHPE 是一种新型的 PE 文件,我们只需要理解它会同时包含像 x86 和 Arm64 这样的代码,且 x86 仿真进程和 Arm64 本机进程都可以使用,从而提升仿真器的性能。)

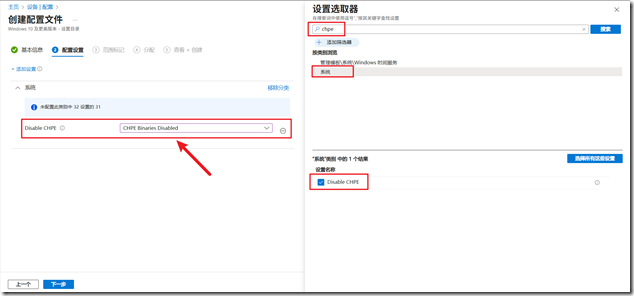

以上前置条件中,之所以要为 Arm64 设备禁用 CHPE 是因为目前热补丁与 CHPE OS 二进制文件“%SystemRoot%\SyChpe32”还不兼容。要禁用 CHPE 也非常方便,只需要在 Intune 中下发一条策略即可,为此我们转到 Intune 管理门户,为设备创建一个基于“设置目录”的配置文件,搜索 CHPE 即可找到"Disable CHPE",将其配置为“CHPE Binaries Disabled”。

该配置对应的 CSP 如下:

./Device/Vendor/MSFT/Policy/Config/Hotpatch/DisableCHPE,Int,0(启用 - 默认) or 1(禁用)

注册表路径如下:

HKLM\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management\HotPatchRestrictions = 1

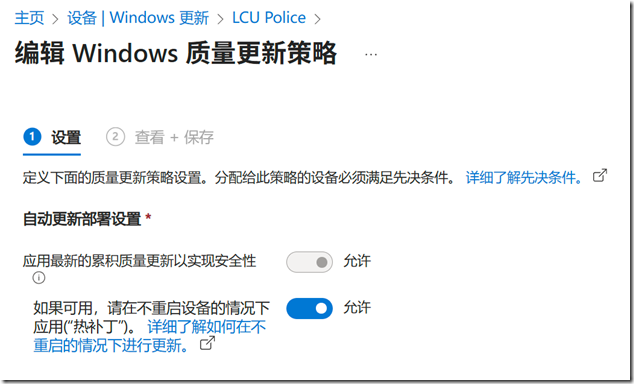

当为 Arm64 设备下发了 DisableCHPE 配置文件后,便可以修改现有或创建新的 Windows Update 的质量更新策略,如下图所示,我们仅需要确保“如果可用,请在不重启设备的情况下应用(“热补丁”)”设置为“启用状态”,并将其指派给需要热补丁的 Arm64 设备组即可。

推荐参考: