HOWTO: 通过 Intune 修正脚本来监视安全启动证书状态

HOWTO: 通过 Intune 修正脚本来监视安全启动证书状态

去年11月份 gOxiA 分享了“HOWTO: 升级 Secure Boot 证书解决 2026年到期问题”的日志,看起来很多 IT 都在关注这个事情。如果当前组织正计划开始实施安全证书的更新,并且已经在基于 Intune 管理,那么强烈建议考虑通过 Intune 修正脚本来监视安全启动证书的状态。

微软官方给出了一套方案,使用一个 PowerShell 脚本来收集安全启动和证书状态,将这些清单数据输出为 JSON 字符串,并将其报告回 Intune,这样 IT 人员便可直观了解到每个设备的安全启动证书的状态信息,来采取对应的计划或措施。微软提供的脚本只用来收集对应信息,不会做任何变更动作,可放心使用。

从脚本内容可见会从以下源读取信息:

- 注册表 - HKLM\SYSTEM\CurrentControlSet\Control\SecureBoot,获取安全启动证书更新状态、设备属性等信息。

- WMI/CIM - 获取 OS 版本、上次启动时间和主板硬件信息。

- 事件日志 - 收集事件ID 为 1801 和 1808 的系统事件,这两个 ID 事件为安全启动更新事件。

相关信息会转换为 JSON 字符串输出显示在 Intune 门户中,具体位置是“设备 - 脚本和修正”在列表中找到刚才添加的脚本条目,进入后在列中启用“修正前检测输出”,具体如下图所示,就能看到收集到的设备安全启动的相关信息。

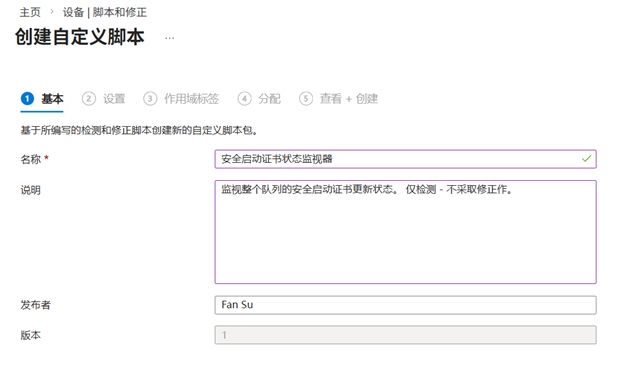

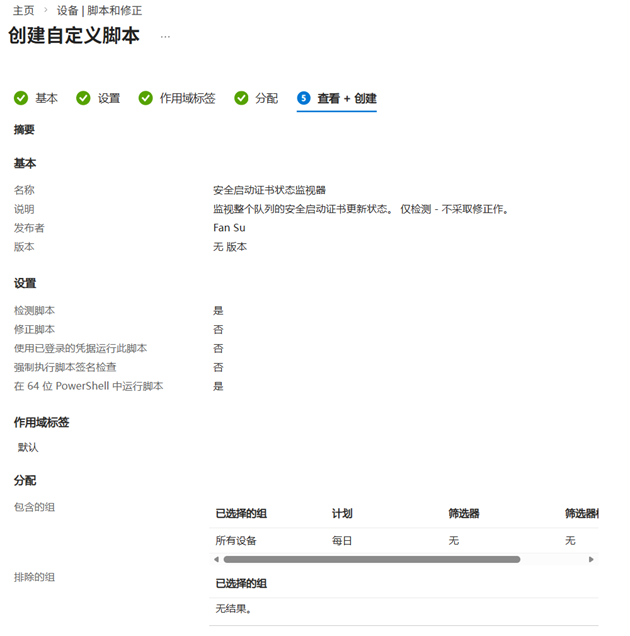

要创建这个修正也很简单,进入 Intune 管理中心 - 设备 - 脚本和修正,添加脚本。然后定义个名称,并根据需要添加说明。

然后,上传 ps1 脚本文件,并确保“使用已登录的凭据运行此脚本”和“强制执行脚本签名检查”为“否”,并将“在 64 位 PowerShell 中运行脚本”设为“是”。

根据需要分配要收集数据额组,并配置一个计划,建议为每日执行。

在审阅界面确认配置无误便可创建。

需要注意的是,如果进入脚本和修正后无法在修正中添加脚本,则需要检查是否允许 Windows 许可证验证,为此 IT 管理员需要进入 Intune 租户管理 - 连接器和令牌中找到 Windows 数据选项来启用该配置。

推荐官方文档:

Monitoring Secure Boot certificate status with Microsoft Intune remediations | Microsoft Support

Microsoft Intune Remediations | Microsoft Learn

Enable Windows diagnostic data and license verification | Microsoft Learn

适用于 Win32 应用的 PowerShell 脚本安装程序

适用于 Win32 应用的 PowerShell 脚本安装程序

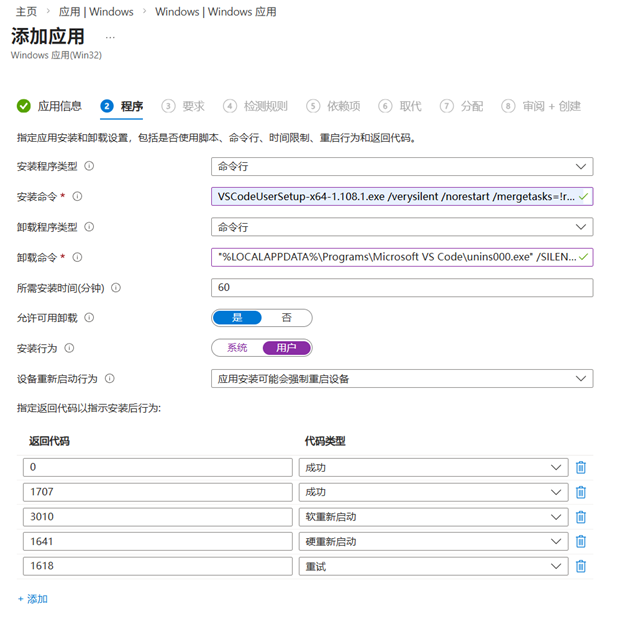

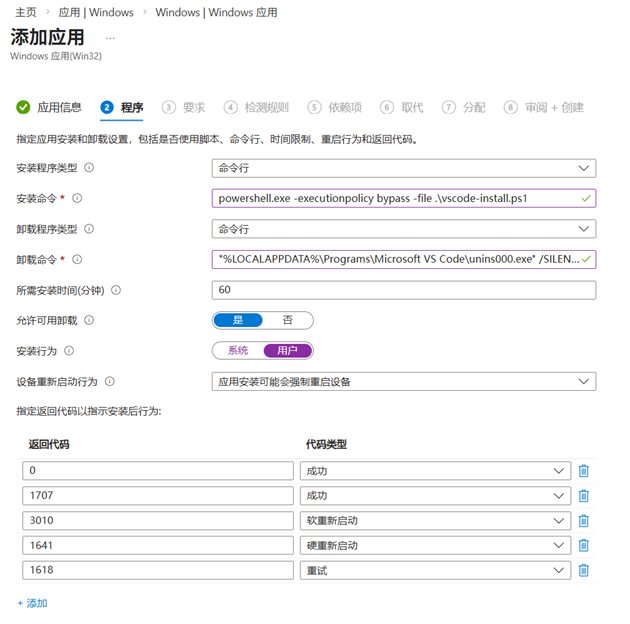

2026年新年伊始,Intune 公布了最新的功能 - 允许在添加 Win32 应用时上传 PowerShell 脚本作为安装程序,而不再只是指定命令行。在过去我们基本的流程是测试验证应用程序安装包的静默参数,然后根据需要准备安装脚本,并使用“Microsoft Win32 Content Prep Tool”对应用程序安装包进行 .intunewin 打包,然后在 Intune 中上传该文件包(.intunewin),提供相关的信息和安装命令行进行发布。

这种方法的繁琐程度也是显而易见,一旦需要修改安装脚本就需要重新打包上传安装包,即使是使用默认的命令行也需要维护这些安装包的安装信息。现在,Intune 允许在发布 Win32 应用时额外上传用于安装的 PowerShell 脚本,这一举措将极大提升 IT 的效率,简化发布流程。

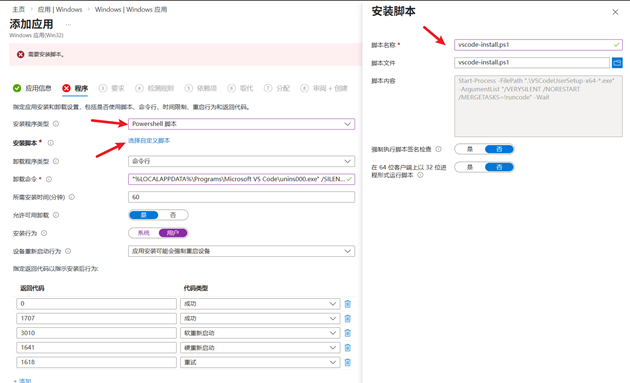

如上图所示,我们可以将“安装程序类型”指定为“PowerShell 脚本”,然后单独上传用于安装的 ps1 文件即可,Intune 会自行将脚本与应用内容一起打包,并在与应用安装程序相同的上下文中运行该脚本。这对于要部署安装复杂应用的场景非常重要,我们可以在 ps1 中做正式安装前的检查工作,对安装过程中的配置更改,在安装后进行实例的验证,当然如果要基于设备状态和运行环境执行复杂条件逻辑,那基于此方式的安装都会非常便利,且不用再将 ps1 脚本与应用安装包一同打包 .intunewin 文件,也减少了维护的复杂度。

对于此 PowerShell 安装脚本的支持需要注意以下几点:

- 脚本的大小限制为 50KB

- 脚本与应用安装程序一致的上下文中运行

- 脚本中的返回代码会确定安装成功或失败状态

- 脚本应以无提示方式运行,无需用户交互

推荐官方参考:

What's new in Microsoft Intune - Week of January 12, 2026 | Microsoft Learn

在 OOBE 期间安装 Windows 安全更新的 ESP 支持已于 2026年1月13日启用

在 OOBE 期间安装 Windows 安全更新的 ESP 支持已于 2026年1月13日启用

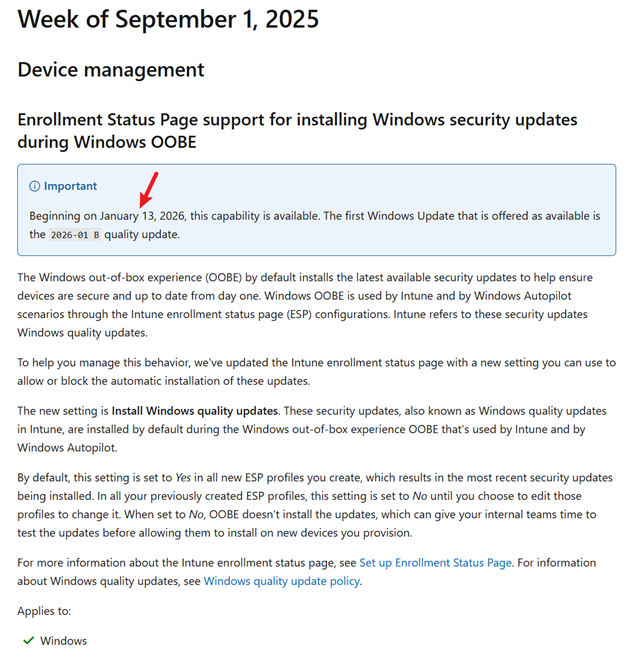

去年9月 gOxiA 分享了“ESP 将提供在 Windows OOBE 期间安装更新的支持”,这个功能能够确保现代部署方案下的终端设备在 Windows 初始配置阶段就是最新的安全更新版本,无需等待进入系统后的持续 Windows Update,满足了高合规和安全要求的组织需求。

但在当时发布后因为众多因素影响,微软暂停了这一特性的正式启用,直至今年1月13日才开始重新启用,我们可以在 Intune 更新历史中追溯到这个说明更新。

该功能的前提条件是 IT 管理员需要在 Intune Portal 里为 ESP(注册状态页) 启用该功能,我们可以在设置页面看到预览字样已被去除,意味着正式启用。

一旦启用 ESP 阶段执行 Windows Update,用户在执行 Windows Autopilot 过程的尾声就会看到向导开始为当前设备执行更新。从实际的体验来看,下载和安装的速度还是令人满意的,不会牺牲太多的时间,但换来的是用户登录桌面后,系统即保持最新的安全更新状态。