带有翻译的 Windows 实时字幕功能

带有翻译的 Windows 实时字幕功能

很久没有分享日志,也不是没有内容可写,倒还真的积攒了不少,就是想短暂的停笔一段时间。但今天一定要分享的内容来自一个今天中午刚刚发生且真实的故事,特别奇妙的经历很有意思就想分享出来。

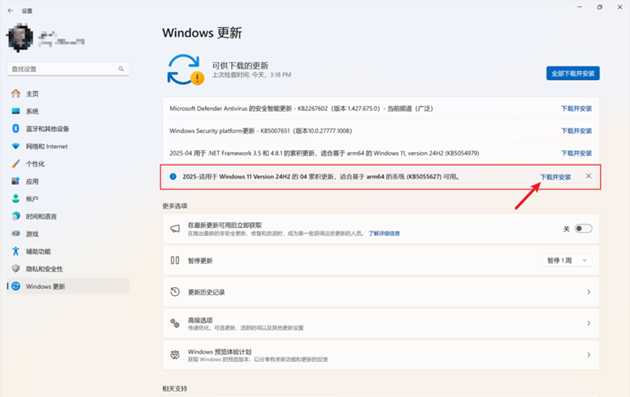

Windows 11 24H2 正式发布已经有半年多的时间,发布之际有不少 AI 功能吸引着大家,尤其是带有翻译的实时字幕功能,当时虽然仅支持40+种语言翻译为英文,但已经是非常令人惊叹的!!!如果你是一名 ITPro 并关注 Windows 11 的更新,应该会留意到 2025年3月27日发布的 KB5053656,这个月度累计更新是一个 Preview 类型更新,但即使你不在 Preview Channel 也会看到它作为可选更新供用户选择安装,类似如下:

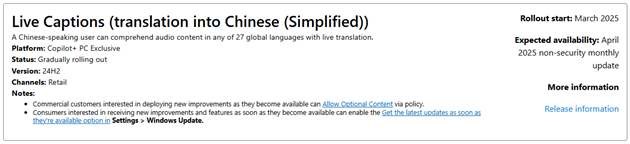

KB5053656 将系统版本带到了 26100.3624,对于中文用户它绝对是一个里程碑!因为其中包含了一个重要的功能 - 实时字幕开始支持20+种语言到简体中文的翻译!!!如果你关注能够翻译的成简体中文的语言列表,那以下信息不要错误。

在 Snapdragon 的 Copilot+ PC 上,支持将:阿拉伯语、保加利亚语、捷克语、丹麦语、德语、希腊语、英语、爱沙尼亚语、芬兰语、法语、印地语、匈牙利语、意大利语、日语、韩语、立陶宛语、挪威语、荷兰语、葡萄牙语、罗马尼亚语、俄语、斯洛伐克语、斯洛文尼亚语、西班牙语和瑞典语,翻译为简体中文。

是的你没有看错,以上这些语言可以被实时的翻译为简体中文,并且不需要依赖网络,它会利用 Windows 11 24H2 内置的 AI 引擎,调控针对 Snapdragon 优化的内置 AI 模型,通过本地 NPU 惊人的神经网络计算能力实现实时翻译!

那带有翻译的 Windows 实时字幕功能又与要分享的真实故事有什么关系呢?!

故事是这样的,今天中午 gOxiA 激活了一个某厂产品组的采访调研链接,随后是一段英文语音,可以听出来它来自一个 AI 虚拟主持人发出的声音,不生硬的语气语调显得非常自然,发音清晰标准!gOxiA 也是一惊,塑料级英语水平怎能应对这一套对话,回过神来凭着肌肉记忆赶紧按下了 Ctrl + Win + L 热键,立刻激活了 Windows 实时字幕,随即又使用中文请 AI 主持人重复一下刚才的话,自此便开始了一段奇妙的语言对话旅程!

AI 主持人使用英语,我使用汉语,全程近20分钟!丝毫没有卡顿,没有云天雾地的感觉,很自然的对话,她能听懂我的每一次回答或疑问,并能根据我的回答做下一段的调研,我这边通过 Windows 实时字幕翻译也能理解她所调研的内容,当看不明白或不理解时我也使用汉语去再次寻求确认,而对方也都能理解并重新提问。在这近20分钟显得那么自然流畅,期间我情不自禁的夸耀了 AI 和微软所带来的生活和工作改变,感谢赋能每一个人,拉近了彼此的距离,并讲了本次对话就是一次飞跃!

这段突如其来的 AI 奇妙经历,不尴尬不冷场不中断,好像一切都近乎一次愉悦的自然的人人采访,虽然彼此使用不同的语言……

如果你有机会,请一定要试一试体验一次类似的对话场景!我相信会感受到 AI 所带来的切切实实的震撼和帮助!

文末,特别推荐一下 Windows Roadmap,除了时不时看看 Windows 11 的更新记录,这个 Windows Roadmap 会记录每个功能的进展!此外,Windows 11 24H2 最新的月度累积更新已经在5月13日发布,KB5058411,版本为 26100.4061 它是一个正式更新,并包含了之前的月度累计更新所包含的功能。

再谈 CompactOS

再谈 CompactOS

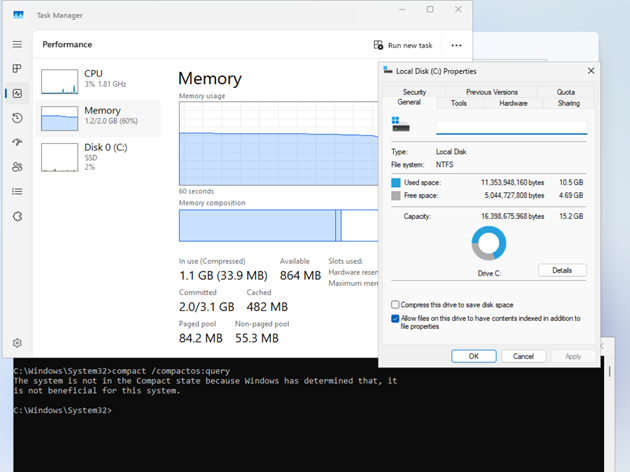

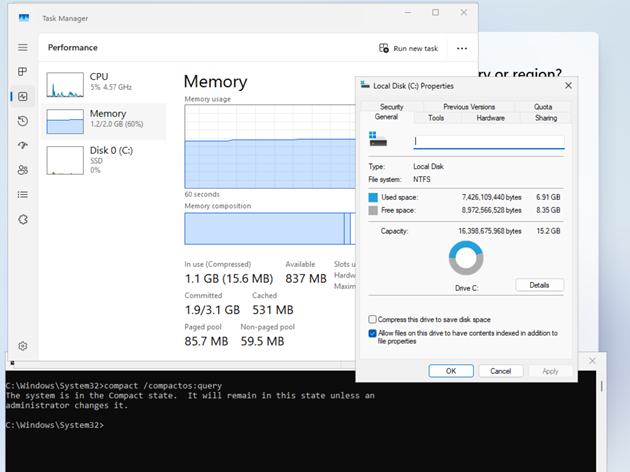

距离上一次谈及 CompactOS 已经过去十年了,那还是在2015年的12月与大家分享了“HOWTO: 利用 CompactOS 减少 Windows 10 磁盘占用量”。感叹时间过得可真快,很多东西都已经变了……Windows 10 都已经发布10年之久了,说到这里提醒各位距离 Windows 10 生命周期结束还剩10个月左右(Windows 10 2025年10月14日终止服务),要抓紧向新的操作系统版本迁移!!!话题回到 CompactOS,再聊起它是因为最近在测试 Windows 11 IoT Enterprise LTSC 2024(以下简称W11IoTEntLTSC2024),先看下面两幅图。

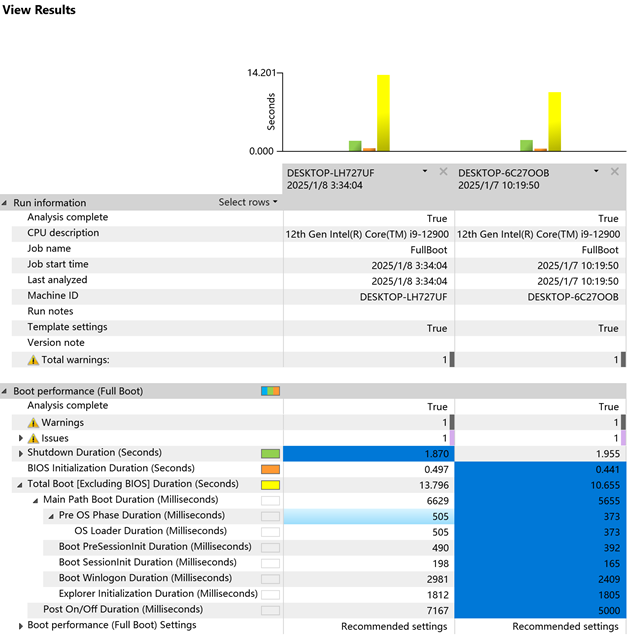

第一张图,是未启用 CompactOS 时空间占用情况,达到了 10.5GB,后者是启用了 CompactOS 的结果,仅占用了不到7GB的空间。对于结合了云端服务的现代计算设备而言,存储空间显得并不那么重要,先不说那些动辄 8~18TB 甚至更大海量存储的机械式硬盘,单固态硬盘 256GB ~ 1TB 也是常见,再高的还有 2TB ~ 4TB。既然不缺存储空间为什么还要谈 CompactOS 呢?对于 IoT 场景,通常设备存储不会太大,32GB ~ 64GB更为常见,按照 gOxiA 这个极端测试,仅配置了一个 16GB 的存储,此时操作系统的占用空间就显得尤为重要,越少的占用意味着可以留出更多空间给业务应用使用。所以,我们仍会用到 CompactOS,利用这个功能我们可以仅压缩运行操作系统所使用的文件,这些文件在运行读取操作时并不会在硬盘上进行解压缩,仅当需要进行写操作时才会从内存释放到硬盘。对于现代计算设备 CompactOS 所带来的影响是微乎其微的,甚至我们根本不会察觉到有什么变化,尤其是使用固态硬盘时!此外,根据微软官方的解释,由于压缩意味着减少读取,这将消除存储设备的负载,并提高 I/O 性能;但也意味着增加解压缩,此时 CPU 的负载将增加从而降低性能。这个特性也使 CompactOS 在具有快速 CPU 和 慢速存储 I/O 的系统上表现出可能更好的性能,当然这并不是绝对的!!! 下面是对启动过程做的评估,两台设备都是执行的全新安装,左列的设备在安装时使用应答文件启用的 CompactOS,为了确保数据的准确性,各做了三次启动数据的收集。左列设备的数据展示了在启用 CompactOS 后确实会对设备性能造成一些小的影响,启动速度慢了2秒左右,感官上确实没什么感觉!

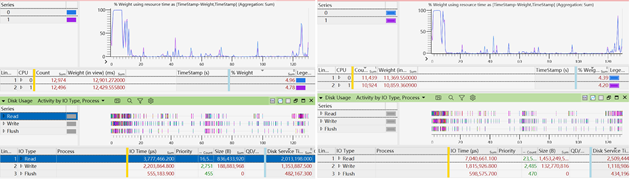

之后对收集的 ETL 数据继续了对比,确实如官方文档所述,挺有意思!

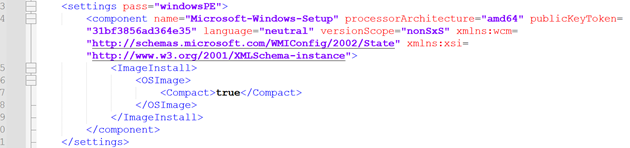

综上,如果我们要启用 CompactOS,建议使用更快的 CPU 和更大容量更快的内存,为了确保整体的运行性能,建议首选固态硬盘!对于启用 CompactOS,到目前 Windows 11 的 24H2 版本,Windows Setup 提供的 CompactOS 参数仍只支持升级模式,全新安装模式仍不受支持!要想在全新安装时启用 CompactOS 建议通过应答文件实现,参考如下:

结束本次分享前,快速聊一下 CompactOS 所使用的压缩算法 - XPRESS4K,压缩率低但速度最快,与它一起提供的算法还有 XPRESS8K,XPRESS16K 以及 LZX。当我们要单独压缩某个程序时就可以根据实际需求执行,例如:compact /c /exe:lzx c:\program files\lobapp\lobapp.exe,对于 OEM 也可以对预装的那些只读程序文件进行压缩。

最后推荐两篇微软的官方文档供大家参考:

Compact OS, single-instancing, and image optimization | Microsoft Learn

Using Compact OS with Windows IoT Enterprise | Microsoft Learn

HOWTO: 修复 Windows 系统文件和组件存储

HOWTO: 修复 Windows 系统文件和组件存储

Windows 运行一段时间可能因为意外关机、系统崩溃,或不兼容的软件或驱动更新,又或者是第三方优化工具的误操作,导致 Windows 系统文件和组件存储出现错误,那我们的系统环境就会出现一些莫名其妙的异常故障现象,或发生性能缓慢的问题,所以定期检查修复是非常有必要的运维措施,那么我们该如何检查修复 Windows 系统文件和组件存储呢?!

gOxiA 今天要分享的话题相对轻松,也更容易理解和掌握!首先我们先了解一下什么是系统文件和组件存储。系统文件即 Windows 操作系统自身的一些关键文件,它们包含了动态链接库文件(DLL);可执行文件(EXE);驱动文件(SYS);还有一些配置文件,如:注册表和启动相关文件;其他的还会有字体和主题文件这样的 Windows 应用资源文件,以及安全策略和网络组件文件。

组件存储即 WinSxS 文件夹中的内容,它是系统文件的基石(备份库),包含了 Windows 所有核心组件的多个版本,用于支持系统文件的兼容性和回滚功能。每个组件都有对应的清单文件,记录了它们之间依赖关系和文件属性。文件中还包含文件的哈希值和数字签名,用于验证文件的完整性。

系统文件和组件存储的关系是当进行系统文件扫描和修复时,都会从组件存储中进行提取。所以当我们执行系统文件修复失败时,就要先去执行和完整组件存储的修复。两者都会生成日志,并存储在“C:\Windows\Logs\DISM\dism.log”文件中,当需要进行相关排错时我们可以利用上这个日志文件。

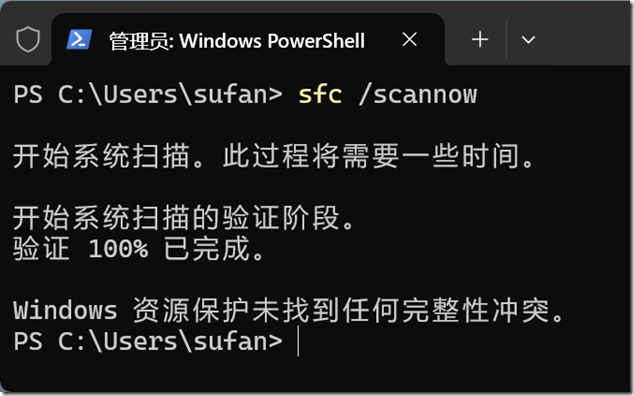

接下来,我们来了解如何修复系统文件和组件存储。对于系统文件,我们可以使用 SFC 命令,它内置于我们的系统中,需要管理员权限才能正常实行,具体的命令为:

SFC 通过调用 Windows Resource Protection(WRP)技术来识别是否有核心文件被删除、损坏或修改。这个技术其实可以追溯到 Windows 98 时代的系统文件保护(System File Protection, SFP),再此之前 Windows 系统极易受到篡改……那会也是众多杀毒软件和专杀工具盛行的时期,再此之后 Windows 2000 和 XP 引入了 Windows 文件保护(Windows File Protection, WFP),到 Windows Vista 开始诞生了 WRP 并一路完善增强至今,使 Windows 越来越安全越来越稳定。

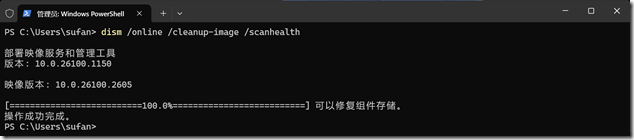

OK,回归正题!如果执行后提示无法修复,那么我们就要使用 DISM 命令修复组件存储,首先我们可以先执行一次组件存储扫描,为此执行如下命令:

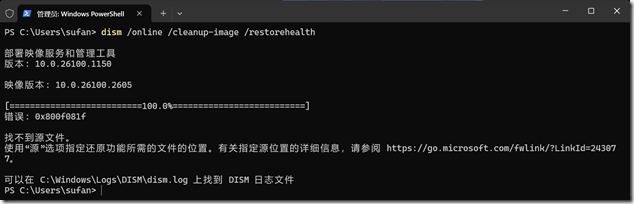

扫描组件存储后一旦发现有异常,我们就要执行修复,为此我们可以使用 /restorehealth 参数,即:

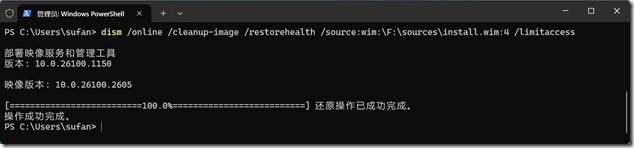

在执行 restorehealth 进行修复时会自动连接网络从微软官方 Update 及相关文件的资源网站下载正确的文件,如果出现网络问题则会影响修复,并提示失败。此时我们就需要手动指定稳定可靠的源,这个源可以是一个 Windows 实例,或者直接 Mount 一个 WIM 到目录进行引用,如果觉得麻烦,也可以直接引用一个 WIM。但需要确保引用的源与当前 Windows 实例的版本一致。

下面 gOxiA 将引用一个 WIM 文件进行组件的修复,命令行如下:

如果版本一致,并且源无损坏等异常,则能够修复成功,这样一来我们就不必通过重新安装操作系统来解决问题。

最后,友情提示切勿使用第三方优化工具去执行清理 WinSxS 目录实现所谓的存储优化,它只会带来隐患!!!